Une mise à jour logicielle de routine a provoqué vendredi un chaos en cascade qui a englouti les entreprises mondiales, des aéroports aux banques en passant par le commerce de détail et les forces de l'ordre. Il ne s'agissait pas d'une cyberattaque, mais d'une mise à jour défectueuse effectuée par l'une des plus grandes sociétés de cybersécurité au monde pour protéger ses clients contre les pirates informatiques.

Une mise à jour logicielle de routine a provoqué vendredi un chaos en cascade qui a englouti les entreprises mondiales, des aéroports aux banques en passant par le commerce de détail et les forces de l'ordre. Il ne s'agissait pas d'une cyberattaque, mais d'une mise à jour défectueuse effectuée par l'une des plus grandes sociétés de cybersécurité au monde pour protéger ses clients contre les pirates informatiques. Cependant, par une coïncidence apparemment terrible, les services de Microsoft étaient également hors service dans la nuit de jeudi à vendredi. Plusieurs services Azure sont tombés en panne jeudi soir, la cause étant citée comme étant « un flux de travail de gestion de cluster backend [qui] a déployé un changement de configuration entraînant le blocage de l'accès backend entre un sous-ensemble de clusters Azure Storage et des ressources de calcul dans la région centrale des États-Unis ». Un porte-parole de Microsoft a déclaré que la mise à jour de CrowdStrike n'était pas liée à la panne d'Azure du 18 juillet. « Ce problème a été entièrement résolu », peut-on lire dans la déclaration.

CrowdStrike, une société de cybersécurité basée à Austin, au Texas, largement utilisée par les entreprises et les agences gouvernementales qui utilisent des ordinateurs Microsoft, a déclaré qu'un défaut dans l'une de ses mises à jour pour les ordinateurs fonctionnant avec le système d'exploitation Windows était à l'origine du problème.

Les réseaux de télévision, les centres d'appel d'urgence et même les Jeux olympiques de Paris ont été touchés. En Inde, en Afrique du Sud, en Thaïlande et dans d'autres pays, les banques et les systèmes financiers se sont effondrés à la suite d'une panne soudaine des ordinateurs. Certains travailleurs ont découvert que leurs ordinateurs portables professionnels démarraient sur des écrans bleus le vendredi matin. Les pannes n'ont pas seulement touché les commandes mobiles de Starbucks, mais aussi un seul motel à Laramie, dans le Wyoming.

Les compagnies aériennes, qui n'ont jamais été les réseaux les plus agiles, ont été particulièrement touchées : American Airlines, United, Delta et Frontier figuraient parmi les compagnies aériennes américaines submergées vendredi matin.

Le problème a également touché les banques, empêchant certains clients d'accéder à leur argent. En Australie, en Nouvelle-Zélande et ailleurs, des personnes ont signalé des problèmes pour se connecter à leurs comptes dans les principales banques de détail. La Bourse de Londres, la plus grande d'Europe, a déclaré que certains de ses services avaient été perturbés, mais que les transactions n'avaient pas été entravées.

Dans le secteur de la distribution, McDonald's a fermé certains de ses magasins au Japon en raison d'un « dysfonctionnement de la caisse enregistreuse », selon un communiqué publié en ligne. La chaîne de magasins d'alimentation britannique Waitrose a été contrainte d'afficher des notes manuscrites informant les clients qu'elle n'acceptait que l'argent en cash. Certains établissements Starbucks ont temporairement fermé leurs portes après la panne du système de commande mobile de l'entreprise, tandis que d'autres sont restés ouverts et ont laissé leurs baristas se démener pour trouver de nouvelles méthodes de travail.

Baltic Hub, un terminal maritime mondial situé en Pologne, a déclaré dans un communiqué qu'il avait dû faire face à des problèmes liés à la panne. L'agence Alaska State Troopers a été l'un des organismes chargés de l'application de la loi à signaler les problèmes, avertissant les gens que le 911 ne fonctionnait temporairement pas. La chaîne britannique Sky News, qui appartient à Comcast, la société mère de NBCUniversal, a été brièvement privée d'antenne.

Quelle en est la cause ?

Les programmes de cybersécurité tels que celui de CrowdStrike se mettent fréquemment et automatiquement à jour pour tenir compte des nouvelles tactiques découvertes par les pirates informatiques. Il existe toujours un léger risque d'incompatibilité entre une mise à jour logicielle et d'autres programmes.

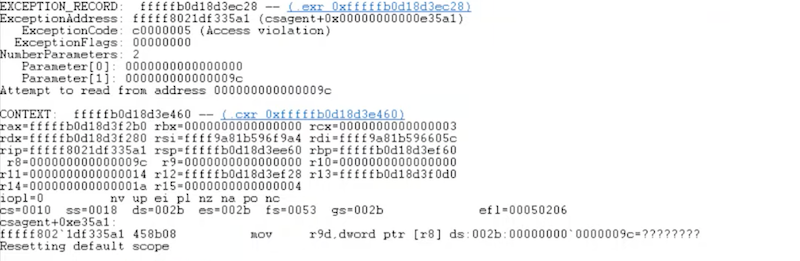

La mise à jour de CrowdStrike aurait dû être routinière, mais une erreur dans son code est entrée en conflit avec Windows et s'est avérée catastrophique.

Le PDG de la société, George Kurtz, a déclaré vendredi matin dans l'émission « TODAY » que si certains clients verraient leur ordinateur réparé automatiquement, d'autres auraient besoin d'un travail manuel pour le réparer. « Le système a reçu une mise à jour, et cette mise à jour contenait un bogue logiciel qui a causé un problème avec le système d'exploitation de Microsoft », a déclaré Kurtz. « Nos systèmes sont toujours à l'affût des dernières attaques de ces adversaires ».

Le PDG de CrowdStrike était le CTO de McAfee lorsqu'en avril 2010 l'entreprise a envoyé une mise à jour qui a supprimé un fichier crucial de Windows XP

Les solutions proposées par CrowdStrike et Microsoft pour remédier aux plantages incessants des systèmes Windows vont du « redémarrage jusqu'à 15 fois » à la suppression de pilotes individuels dans des disques d'exploitation virtuels détachés. La présence du chiffrement BitLocker sur les appareils concernés complique encore les choses.

Le PDG de CrowdStrike, George Kurtz, a indiqué sur X (anciennement Twitter) vendredi que l'entreprise travaillait sur « un défaut trouvé dans une seule mise à jour de contenu pour les hôtes Windows », les hôtes Mac et Linux n'étant pas affectés. « Il ne s'agit pas d'un incident de sécurité ou d'une cyberattaque. Le problème a été identifié, isolé et un correctif a été déployé », a écrit Kurtz.

Comme le note LittleAlex sur Mastodon, Kurtz était directeur de la technologie de l'entreprise de sécurité McAfee lorsqu'en avril 2010, cette entreprise a envoyé une mise à jour qui a supprimé un fichier crucial de Windows XP, ce qui a provoqué des pannes généralisées et a nécessité une réparation des fichiers système par système. Il a posté un lien vers un article parlant de cette panne.

Il faudra du temps pour connaître les coûts d'une telle panne, qui seront difficiles à mesurer. L'analyste CloudZero a estimé vendredi en milieu de matinée que l'incident CrowdStrike avait déjà coûté 24 milliards de dollars, sur la base d'une précédente estimation.

Multiples pannes, responsabilités floues

Par une coïncidence apparemment terrible, les services de Microsoft étaient également hors service dans la nuit de jeudi à vendredi. Plusieurs services Azure sont tombés en panne jeudi soir, la cause étant citée comme étant « un flux de travail de gestion de cluster backend [qui] a déployé un changement de configuration entraînant le blocage de l'accès backend entre un sous-ensemble de clusters Azure Storage et des ressources de calcul dans la région centrale des États-Unis ».

Un porte-parole de Microsoft a déclaré que la mise à jour de CrowdStrike n'était pas liée à la panne d'Azure du 18 juillet. « Ce problème a été entièrement résolu », peut-on lire dans la déclaration.

Jusqu'à présent, les rapports sur ces pannes ont accusé soit Microsoft, soit CrowdStrike, soit un mélange peu clair des deux, d'être les responsables des différentes pannes. C'est peut-être inévitable, étant donné que les pannes se produisent toutes sur une seule plateforme, Windows. Microsoft a elle-même publié une « prise de conscience » concernant le problème de BSOD de CrowdStrike sur les machines virtuelles fonctionnant sous Windows. L'entreprise l'a fréquemment mis à jour vendredi, avec un correctif qui pourrait ou non surprendre les vétérans de l'informatique.

« Nous avons reçu des commentaires de clients indiquant que plusieurs redémarrages (jusqu'à 15 ont été signalés) peuvent être nécessaires, mais dans l'ensemble, les commentaires indiquent que les redémarrages sont une étape de dépannage efficace à ce stade », a écrit Microsoft dans le bulletin. Microsoft recommande également aux clients qui disposent d'une sauvegarde datant « d'avant 19h00 UTC le 18 juillet » de la restaurer ou d'attacher le disque du système d'exploitation à une VM de réparation afin de supprimer le fichier (Windows/System32/Drivers/CrowdStrike/C00000291*.sys) qui est au cur de la boucle d'amorçage.

Microsoft a cependant affiché sa volonté de travailler main dans la main avec CrowdStrike pour résoudre le problème provoqué par l'entreprise de cybersécurité :

« Nous travaillons 24 heures sur 24 et fournissons des mises à jour et une assistance permanentes. En outre, CrowdStrike nous a aidés à développer une solution évolutive qui permettra à l'infrastructure Azure de Microsoft d'accélérer la correction de la mise à jour défectueuse de CrowdStrike. Nous avons également travaillé avec AWS...[/qui]

La fin de cet article est réservée aux abonnés. Soutenez le Club Developpez.com en prenant un abonnement pour que nous puissions continuer à vous proposer des publications.

Et comment savoir si ce "partenaire" a ignoré les SDP ? Une fois une panne découverte ? Parce que compter sur la "transparence et la responsabilité", c'est bien beau, mais ça n'êmpéchera pas une nouvelle catastrophe de se produire.

Et comment savoir si ce "partenaire" a ignoré les SDP ? Une fois une panne découverte ? Parce que compter sur la "transparence et la responsabilité", c'est bien beau, mais ça n'êmpéchera pas une nouvelle catastrophe de se produire.

Quel est votre avis sur le sujet ?

Quel est votre avis sur le sujet ?